SPF, DKIM y DMARC: Qué Son, Cómo Configurarlos y Por Qué Importan

Tus emails están bien redactados. Tu lista está limpia. Tu calendario de envío es consistente. Pero tus tasas de apertura están cayendo y Gmail sigue enviándote a spam. El problema podría no ser lo que envías, sino que no has demostrado que realmente eres tú.

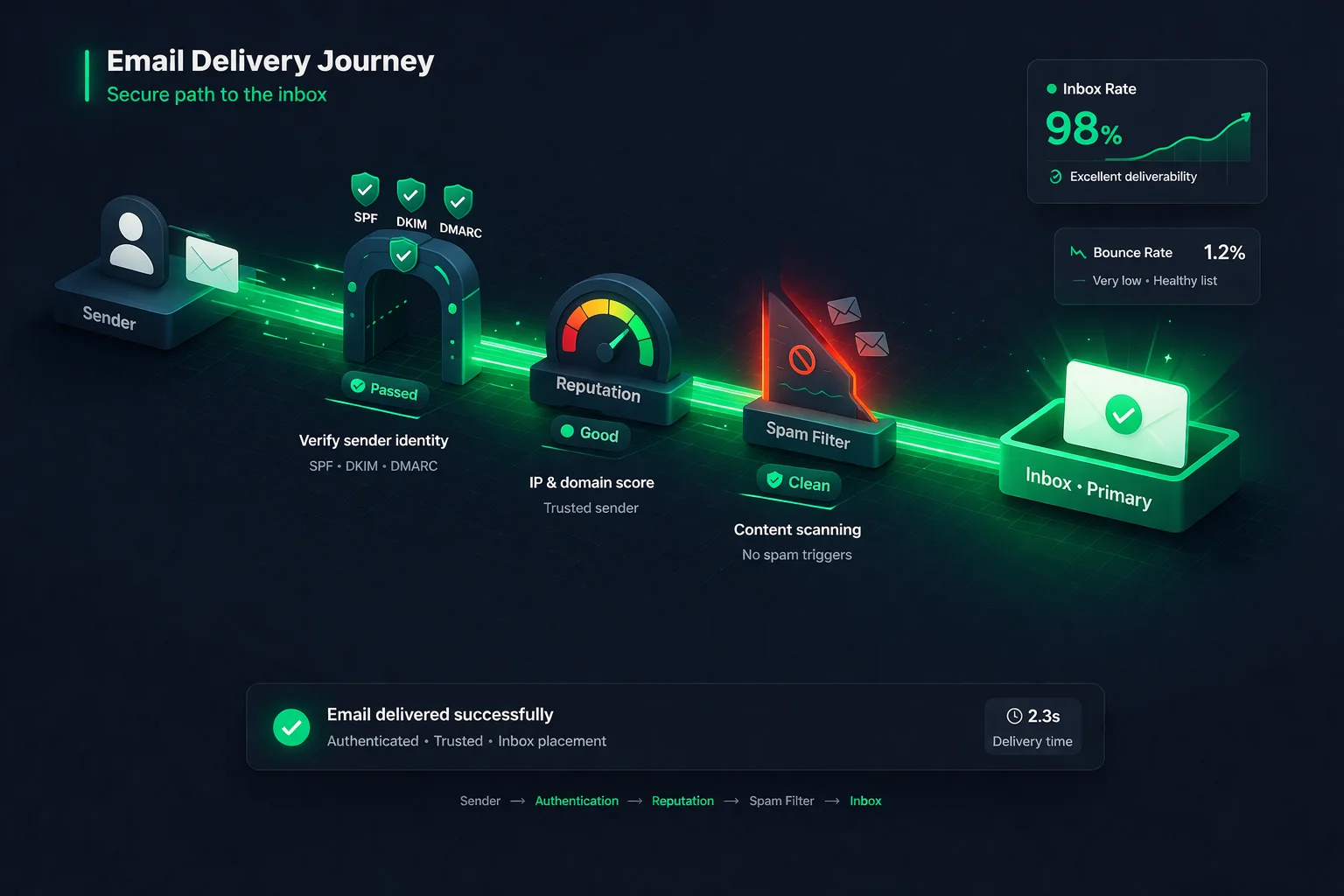

La autenticación de email es la forma en que demuestras a los proveedores de correo que un email que dice provenir de tu dominio realmente provino de tu dominio. Sin ella, cualquiera puede falsificar tu dirección "From" y enviar emails de phishing haciéndose pasar por tu marca. Los proveedores de correo lo saben, por eso el email sin autenticación se trata como sospechoso por defecto.

Tres protocolos forman la base de la autenticación de email: SPF, DKIM y DMARC. Juntos, le dicen a los servidores receptores quién tiene permiso para enviar en tu nombre, que los mensajes no fueron manipulados y qué hacer cuando algo falla. En esta guía, explicaremos los tres en lenguaje sencillo, te mostraremos exactamente cómo configurar cada uno y cubriremos los errores que hacen tropezar incluso a remitentes experimentados.

¿Qué es la Autenticación de Email?

Cuando envías una carta por correo postal, el destinatario puede ver la dirección del remitente, pero cualquiera podría escribir cualquier dirección de remitente en un sobre. El email funciona de la misma manera. El campo "From" en un email es solo texto. Sin autenticación, nada impide que un spammer envíe un email que diga ser de tu@tudominio.com.

La autenticación de email resuelve esto agregando pruebas verificables a tus mensajes. Es un conjunto de registros DNS y técnicas criptográficas que permiten a los servidores de correo receptores responder tres preguntas:

- ¿Este servidor está autorizado para enviar email de este dominio? (SPF)

- ¿Este mensaje fue alterado desde que se envió? (DKIM)

- ¿Qué debo hacer si falla la autenticación? (DMARC)

Piénsalo como mostrar identificación en la puerta. SPF es la lista de invitados. DKIM es la pulsera que demuestra que fuiste verificado en la entrada. DMARC son las instrucciones del guardia de seguridad sobre qué hacer cuando alguien no coincide.

SPF Explicado

Qué es SPF

SPF (Sender Policy Framework) es un registro DNS TXT que lista cada dirección IP y servidor de correo autorizado para enviar email en nombre de tu dominio. Cuando un servidor receptor recibe un email de tu dominio, revisa tu registro SPF para ver si la dirección IP del servidor de envío está en la lista aprobada.

Si la IP coincide, SPF pasa. Si no coincide, SPF falla, y el servidor receptor sabe que el email podría ser falsificado.

Cómo funciona SPF (paso a paso)

- Envías un email desde

hola@tudominio.coma través de tu proveedor de servicios de email (ESP). - El servidor receptor ve que el email dice ser de

tudominio.com. - Busca el registro SPF en el DNS de

tudominio.com. - El registro SPF dice algo como: "Solo estos servidores están autorizados para enviar por mí: 192.0.2.1 y todo lo que esté listado en el registro SPF de Mailchimp."

- El servidor receptor verifica si la IP que realmente envió el email coincide con el registro SPF.

- Si coincide: SPF pasa. Si no coincide: SPF falla.

Cómo configurar SPF

Configurar SPF requiere agregar un único registro TXT al DNS de tu dominio. Así se ve un registro SPF típico:

v=spf1 include:_spf.google.com include:servers.mcsv.net -allDesglosemos eso:

v=spf1-- identifica esto como un registro SPFinclude:_spf.google.com-- autoriza a Google Workspace para enviar en nombre de tu dominioinclude:servers.mcsv.net-- autoriza a Mailchimp para enviar en nombre de tu dominio-all-- indica a los receptores que rechacen email de cualquier servidor no listado arriba

Para configurarlo: inicia sesión en tu proveedor de DNS (GoDaddy, Cloudflare, Namecheap, etc.), ve a los registros DNS, agrega un nuevo registro TXT con el host configurado como @ (tu dominio raíz) y pega tu valor SPF. Tu ESP te dirá exactamente qué incluir; revisa su documentación.

Errores comunes con SPF

- Múltiples registros SPF. Tu dominio solo puede tener un registro SPF. Si agregas un segundo (por ejemplo, uno para Google y otro para Mailchimp), ambos fallarán. Combínalos en un solo registro usando múltiples declaraciones

include:. - Demasiadas consultas DNS. SPF tiene un límite de 10 consultas DNS. Cada

include:cuenta como una consulta, y los includes anidados también cuentan. Si excedes 10, SPF falla automáticamente para cada email que envíes. Usa una herramienta de aplanamiento de SPF si estás alcanzando el límite. - Usar

+allen lugar de-all. La bandera+allsignifica "permitir que todos envíen como mi dominio", lo cual anula todo el propósito de SPF. Siempre usa-all(fallo duro) o como mínimo~all(fallo suave). - Olvidar remitentes de terceros. Si usas un CRM, mesa de ayuda o servicio de email transaccional, sus servidores también necesitan estar en tu registro SPF. Un patrón común: los emails de marketing pasan SPF, pero los emails transaccionales de tu mesa de ayuda fallan porque olvidaste agregarlos.

DKIM Explicado

Qué es DKIM

DKIM (DomainKeys Identified Mail) agrega una firma digital criptográfica a cada email que envías. Esta firma se genera usando una clave privada que solo tiene tu servidor de envío. La clave pública correspondiente se publica en tu DNS para que cualquiera pueda verificar la firma.

A diferencia de SPF, que solo verifica el servidor de envío, DKIM verifica que el contenido del email no haya sido modificado después de enviarse. Si alguien intercepta tu email y lo modifica, la firma DKIM se rompe y el servidor receptor sabe que el mensaje fue manipulado.

Cómo funciona DKIM (paso a paso)

- Tu servidor de email genera un hash criptográfico único de los encabezados y el cuerpo del email.

- Firma ese hash con tu clave privada y adjunta la firma al encabezado del email como un campo

DKIM-Signature. - El servidor receptor ve la firma DKIM y extrae el selector y el dominio de ella.

- Busca la clave pública en tu DNS usando el selector (por ejemplo,

selector1._domainkey.tudominio.com). - Usa la clave pública para verificar la firma contra el contenido del email.

- Si la firma coincide: DKIM pasa. Si no coincide: DKIM falla (el mensaje fue alterado o la clave no coincide).

Cómo configurar DKIM

La configuración de DKIM es un poco más compleja que SPF porque requiere que tu proveedor de email genere un par de claves. Este es el proceso general:

- Genera las claves DKIM en tu ESP. Ve a la configuración de tu proveedor de email y busca "DKIM" o "Autenticación de Email". La mayoría de los proveedores (Google Workspace, Mailchimp, SendGrid, etc.) generarán las claves por ti y te darán un registro DNS para agregar.

- Agrega el registro DKIM a tu DNS. Obtendrás un registro TXT o CNAME con un host como

google._domainkeyy un valor largo que contiene la clave pública. Agrégalo a tu proveedor de DNS. - Activa DKIM en tu ESP. Algunos proveedores requieren que hagas clic en "Comenzar autenticación" o algo similar después de agregar el registro DNS. No te saltes este paso.

- Verifica que funcione. Envía un email de prueba y revisa los encabezados del email buscando

dkim=pass. La mayoría de los ESP también muestran el estado de DKIM en su panel de control.

Un registro DNS de DKIM se ve algo así:

Host: google._domainkey.yourdomain.com

Type: TXT

Value: v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8A...Errores comunes con DKIM

- No configurar DKIM para todos los remitentes. Cada servicio de email que uses necesita su propia clave DKIM. Si configuras DKIM para Google Workspace pero no para Mailchimp, los emails de Mailchimp fallarán las verificaciones DKIM.

- Longitud de clave demasiado corta. Usa al menos claves de 1024 bits, pero 2048 bits es el estándar en 2026. Algunos proveedores aún usan 1024 por defecto; actualiza si es posible.

- No rotar las claves. Aunque no hay un calendario obligatorio de rotación, rotar las claves DKIM anualmente es una buena práctica de seguridad. Si una clave privada se ve comprometida, alguien podría firmar emails como tu dominio.

- Registro DNS demasiado largo para una sola entrada TXT. Algunos proveedores de DNS tienen un límite de 255 caracteres por cadena de registro TXT. Si tu clave de 2048 bits excede esto, puede que necesites dividirla en múltiples cadenas entrecomilladas. La documentación de tu ESP te mostrará cómo.

DMARC Explicado

Qué es DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) es el protocolo que une SPF y DKIM y agrega una pieza crítica que faltaba: una política. DMARC le dice a los servidores receptores qué hacer cuando un email de tu dominio falla la autenticación.

Sin DMARC, los servidores receptores tienen que adivinar. ¿Deberían entregar el email de todos modos? ¿Enviarlo a la carpeta de spam? ¿Rechazarlo completamente? Cada servidor toma su propia decisión. DMARC te permite a ti decidir publicando una política clara en tu DNS.

DMARC también introduce la alineación. SPF y DKIM verifican cada uno diferentes partes del encabezado del email. DMARC requiere que al menos uno de ellos se "alinee" con el dominio en la dirección "From" visible, la que tus destinatarios realmente ven. Esto cierra una vulnerabilidad donde un atacante podría pasar SPF con un dominio pero mostrar un dominio completamente diferente al destinatario.

Políticas DMARC: none, quarantine y reject

DMARC ofrece tres niveles de política:

p=none (Solo Monitoreo)

Comienza AquíLos servidores receptores entregan todos los emails sin importar los resultados de autenticación, pero te envían reportes. Este es el "modo de observación": úsalo para descubrir todos los remitentes legítimos antes de aplicar una política.

p=quarantine

IntermedioLos emails que fallan la autenticación se envían a la carpeta de spam/correo no deseado. Los emails legítimos de remitentes autorizados siguen llegando a la bandeja de entrada. Este es un buen paso intermedio mientras verificas que todo funciona.

p=reject

Protección MáximaLos emails que fallan la autenticación se bloquean completamente: nunca llegan al destinatario, ni siquiera a spam. Esto proporciona la protección más fuerte contra la suplantación de dominio y ataques de phishing contra tu marca.

Cómo configurar DMARC

DMARC es un único registro TXT en tu DNS. Este es el enfoque recomendado:

Paso 1: Comienza con monitoreo. Agrega este registro TXT a tu DNS:

Host: _dmarc.yourdomain.com

Type: TXT

Value: v=DMARC1; p=none; rua=mailto:dmarc-reports@yourdomain.comv=DMARC1-- identifica esto como un registro DMARCp=none-- solo monitoreo, no tomar acción ante fallosrua=mailto:...-- dónde enviar los reportes agregados (reportes XML que muestran quién está enviando como tu dominio y si pasan la autenticación)

Paso 2: Revisa los reportes durante 2 a 4 semanas. Recibirás reportes XML de los principales proveedores de correo. Estos reportes muestran cada dirección IP que envió email usando tu dominio y si SPF/DKIM pasaron o fallaron. Usa un analizador de reportes DMARC (como dmarcian o EasyDMARC) para hacer los datos legibles. Tu objetivo: asegurarte de que todos tus remitentes legítimos pasen tanto SPF como DKIM.

Paso 3: Pasa a quarantine. Una vez que estés seguro de que todo el email legítimo está pasando:

v=DMARC1; p=quarantine; rua=mailto:dmarc-reports@yourdomain.comPaso 4: Pasa a reject. Después de unas semanas más de reportes limpios:

v=DMARC1; p=reject; rua=mailto:dmarc-reports@yourdomain.comNunca saltes directamente a p=reject sin monitorear primero. Si un remitente legítimo no está correctamente autenticado, sus emails serán descartados silenciosamente, y no lo sabrás hasta que alguien se queje de que nunca recibió tu mensaje.

Errores comunes con DMARC

- Saltar directamente a p=reject. Este es el error más peligroso. Si tienes un remitente de terceros olvidado (CRM antiguo, mesa de ayuda, servicio de email transaccional) que no está autenticado, sus emails serán bloqueados sin previo aviso.

- No configurar una dirección de reportes (rua). Sin reportes, estás a ciegas. No sabrás si el email legítimo está fallando o si alguien está suplantando tu dominio.

- Ignorar los reportes DMARC. Configurar

p=noney nunca revisar los reportes anula el propósito. Todo el punto del monitoreo es encontrar problemas antes de aplicar una política. - Problemas de alineación. DMARC requiere que el dominio en SPF o DKIM coincida (se alinee) con el dominio "From" visible. Si tu ESP envía desde un dominio diferente y no firma con el DKIM de tu dominio, DMARC fallará incluso si SPF pasa.

SPF vs. DKIM vs. DMARC: Comparación

Aquí tienes una comparación lado a lado de lo que hace cada protocolo y contra qué protege:

| SPF | DKIM | DMARC | |

|---|---|---|---|

| Qué hace | Lista los servidores de envío autorizados | Agrega una firma criptográfica a los emails | Establece una política para fallos de autenticación |

| Tipo de registro DNS | TXT en dominio raíz | TXT o CNAME en selector._domainkey | TXT en subdominio _dmarc |

| Qué verifica | La IP del servidor de envío está autorizada | El contenido del mensaje no fue alterado | SPF/DKIM se alinean con el dominio From visible |

| Previene | Servidores no autorizados enviando como tú | Manipulación del email en tránsito | Suplantación de dominio y phishing |

| ¿Funciona solo? | Parcialmente -- no verifica el encabezado From | Parcialmente -- sin política ante fallos | No -- requiere SPF y/o DKIM |

| ¿Obligatorio en 2026? | Sí -- Gmail y Yahoo lo requieren | Sí -- Gmail y Yahoo lo requieren | Sí -- obligatorio para remitentes masivos |

La conclusión clave: cada protocolo cubre una brecha diferente. SPF solo no verifica la dirección "From" visible. DKIM solo no le dice a los receptores qué hacer cuando falla la autenticación. DMARC solo no funciona sin SPF o DKIM para respaldarlo. Necesitas los tres trabajando juntos.

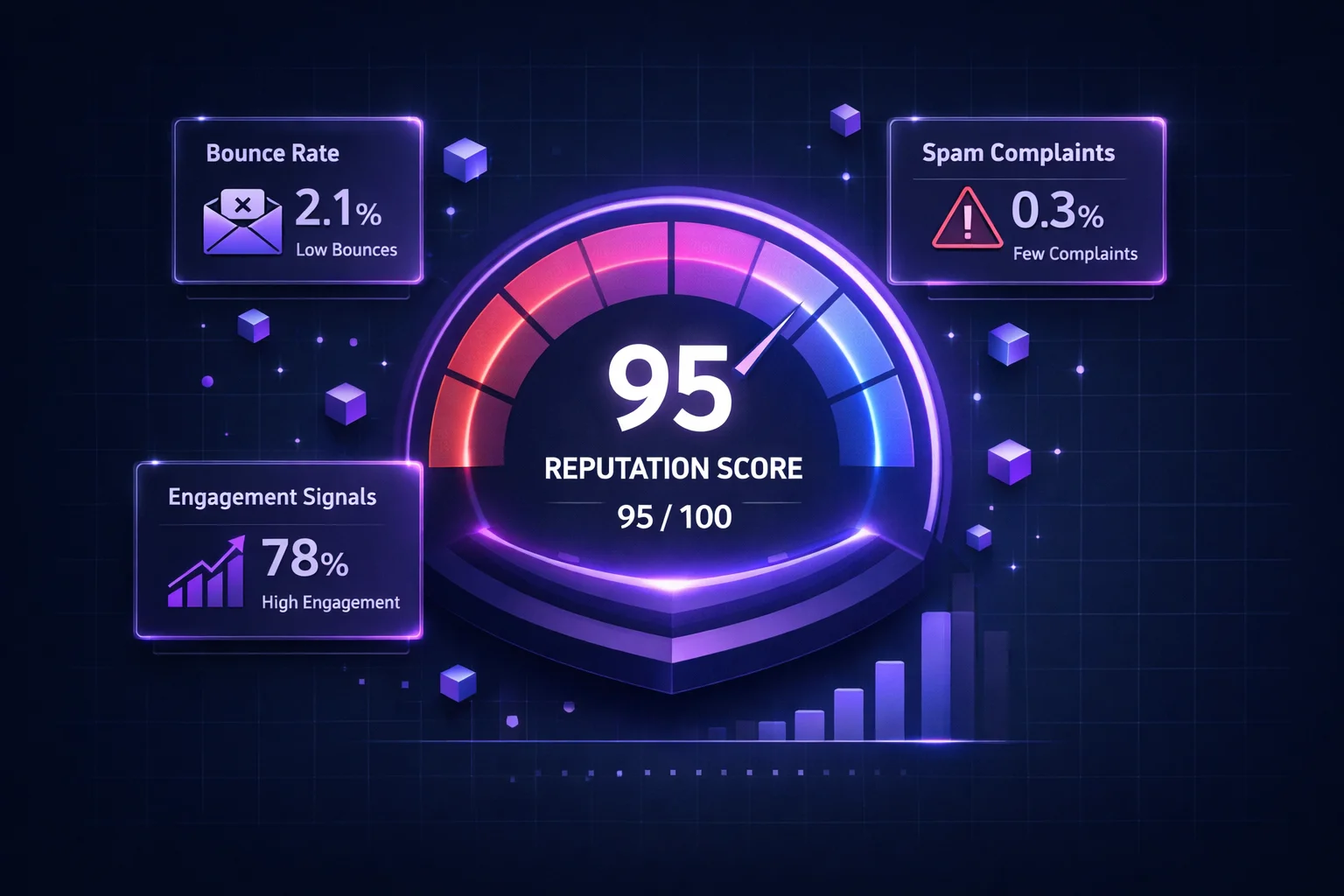

Cómo la Autenticación Afecta la Entregabilidad

La autenticación de email es uno de los pilares fundamentales de la reputación del remitente. Los proveedores de correo usan la autenticación como señal base de confianza. No es una garantía de llegar a la bandeja de entrada -- aún necesitas listas limpias, pocas quejas y buen engagement -- pero sin autenticación, todo lo demás que hagas se ve socavado.

Esto es lo que sucede en cada nivel de autenticación:

- Sin autenticación: La mayoría de los proveedores principales enviarán tu email a spam o lo rechazarán directamente. Gmail ha sido cada vez más agresivo con esto desde su actualización de requisitos para remitentes de 2024.

- Solo SPF: Mejor que nada, pero estás dejando brechas. Los emails reenviados romperán SPF, y no hay protección contra la suplantación de dominio en el campo From visible.

- SPF + DKIM: Significativamente mejor. Estás demostrando tanto la autorización del servidor como la integridad del mensaje. Pero sin DMARC, no hay política ni reportes: no sabes cuándo ocurren fallos.

- SPF + DKIM + DMARC (reject): El estándar de oro. Autenticación completa, protección completa, visibilidad completa. Esto es lo que Gmail y Yahoo requieren para remitentes masivos y lo que todo dominio debería buscar.

La autenticación es especialmente crítica si usas múltiples servicios de envío. Cada ESP, CRM, mesa de ayuda y sistema de email transaccional que envíe en nombre de tu dominio necesita estar correctamente autenticado. Un solo remitente sin autenticar puede arrastrar la reputación de todo tu dominio. Usa el Kit de Entregabilidad de ClearBounce para monitorear tu estado de autenticación y detectar problemas antes de que afecten tu colocación en bandeja de entrada.

100%

de los remitentes masivos de Gmail deben tener SPF, DKIM y DMARC desde 2024

10%

más de colocación en bandeja de entrada para dominios con DMARC p=reject vs. sin DMARC

3.1B

emails falsificados bloqueados diariamente por dominios protegidos con DMARC en todo el mundo

Errores Comunes de Autenticación

Incluso los remitentes que creen que configuraron la autenticación correctamente a menudo tienen problemas ocultos. Estos son los errores más frecuentes que vemos:

Tu dominio solo puede tener un registro TXT SPF. Agregar un segundo (en lugar de fusionarlos) causa que ambos fallen. Esta es la mala configuración de SPF más común.

Cada mecanismo include:, a, mx y redirect cuenta como una consulta DNS. Muchos remitentes exceden 10 sin darse cuenta, causando que SPF devuelva PermError para cada email.

Los emails de marketing pasan, pero tu mesa de ayuda, CRM o sistema de facturación falla la autenticación porque olvidaste agregarlos a SPF y configurar DKIM. Cada servicio de envío necesita estar cubierto.

Ir directo a reject sin un período de monitoreo significa que cualquier remitente olvidado o mal configurado tendrá sus emails descartados silenciosamente. Siempre comienza con p=none y revisa los reportes primero.

Configurar DMARC con p=none y nunca leer los reportes significa que no notarás cuándo un remitente falla, cuándo alguien suplanta tu dominio o cuándo estás listo para aplicar una política más estricta.

Las claves menores a 1024 bits pueden ser descifradas, permitiendo a los atacantes firmar emails como tu dominio. Usa claves de 2048 bits y rótalas anualmente. Algunos proveedores aún usan 1024 por defecto; verifica y actualiza.

Checklist de Autenticación de Email

Usa este checklist para verificar que tu autenticación esté configurada correctamente. Cada punto toma minutos en revisarse pero puede prevenir semanas de problemas de entregabilidad:

| Tarea | Protocolo | Prioridad |

|---|---|---|

| Publicar un único registro SPF que liste todos los remitentes | SPF | Crítica |

| Verificar que SPF use menos de 10 consultas DNS | SPF | Crítica |

Terminar el registro SPF con -all o ~all |

SPF | Alta |

| Configurar DKIM para cada servicio de email que uses | DKIM | Crítica |

| Usar claves DKIM de 2048 bits (no de 1024 bits) | DKIM | Alta |

| Publicar un registro DMARC (comenzar con p=none) | DMARC | Crítica |

| Configurar la dirección de reportes DMARC (rua) | DMARC | Alta |

| Revisar los reportes DMARC semanalmente | DMARC | Alta |

| Actualizar DMARC a p=quarantine después del monitoreo | DMARC | Media |

| Actualizar DMARC a p=reject cuando estés seguro | DMARC | Media |

| Enviar emails de prueba y verificar que pasen en los encabezados | Todos | Alta |

| Monitorear el estado en listas negras regularmente | Todos | Alta |

Conclusión

La autenticación de email ya no es opcional. Gmail, Yahoo y Microsoft usan SPF, DKIM y DMARC como señales base para decidir si tus emails pertenecen a la bandeja de entrada o a la carpeta de spam. Desde 2024, Gmail y Yahoo requieren explícitamente los tres para remitentes masivos, y la tendencia es clara: los requisitos de autenticación solo se volverán más estrictos.

La buena noticia es que configurar la autenticación es un esfuerzo único con beneficios permanentes. Una vez que tus registros SPF, DKIM y DMARC estén correctamente configurados, cada email que envíes se beneficia de la confianza que establecen. No solo estás mejorando la entregabilidad, estás protegiendo tu marca contra ataques de phishing y suplantación que podrían dañar tu reputación y la confianza de tus clientes.

Pero la autenticación es solo una pieza del rompecabezas de la entregabilidad. Un email perfectamente autenticado a una dirección inválida sigue rebotando. Un email perfectamente firmado a una trampa de spam sigue dañando tu reputación. La autenticación le dice a los proveedores de correo que eres quien dices ser. La verificación de email asegura que estés enviando a personas que realmente existen y quieren saber de ti. Juntos, son la base para llegar consistentemente a la bandeja de entrada.

Si aún no has configurado los tres protocolos, comienza hoy. Empieza con SPF, luego DKIM y después DMARC en modo de monitoreo. Usa el checklist de arriba. Tu reputación como remitente -- y tu colocación en bandeja de entrada -- te lo agradecerán.

Protege tu entregabilidad.

La autenticación demuestra que eres un remitente legítimo. Las listas limpias demuestran que eres uno responsable. ClearBounce elimina direcciones de email inválidas, riesgosas y sospechosas antes de que provoquen rebotes y inclusiones en listas negras que anulen todo tu trabajo de autenticación.

100 créditos gratis. Sin necesidad de tarjeta de crédito.

Comienza a Verificar Gratis