SPF, DKIM & DMARC: cosa sono, come configurarli e perche sono importanti

Le Sue e-mail sono ben scritte. La Sua lista e pulita. Il Suo calendario di invio e regolare. Ma i tassi di apertura calano e Gmail La invia costantemente nello spam. Il problema potrebbe non essere cio che invia -- il problema potrebbe essere che non ha dimostrato che sia davvero Lei.

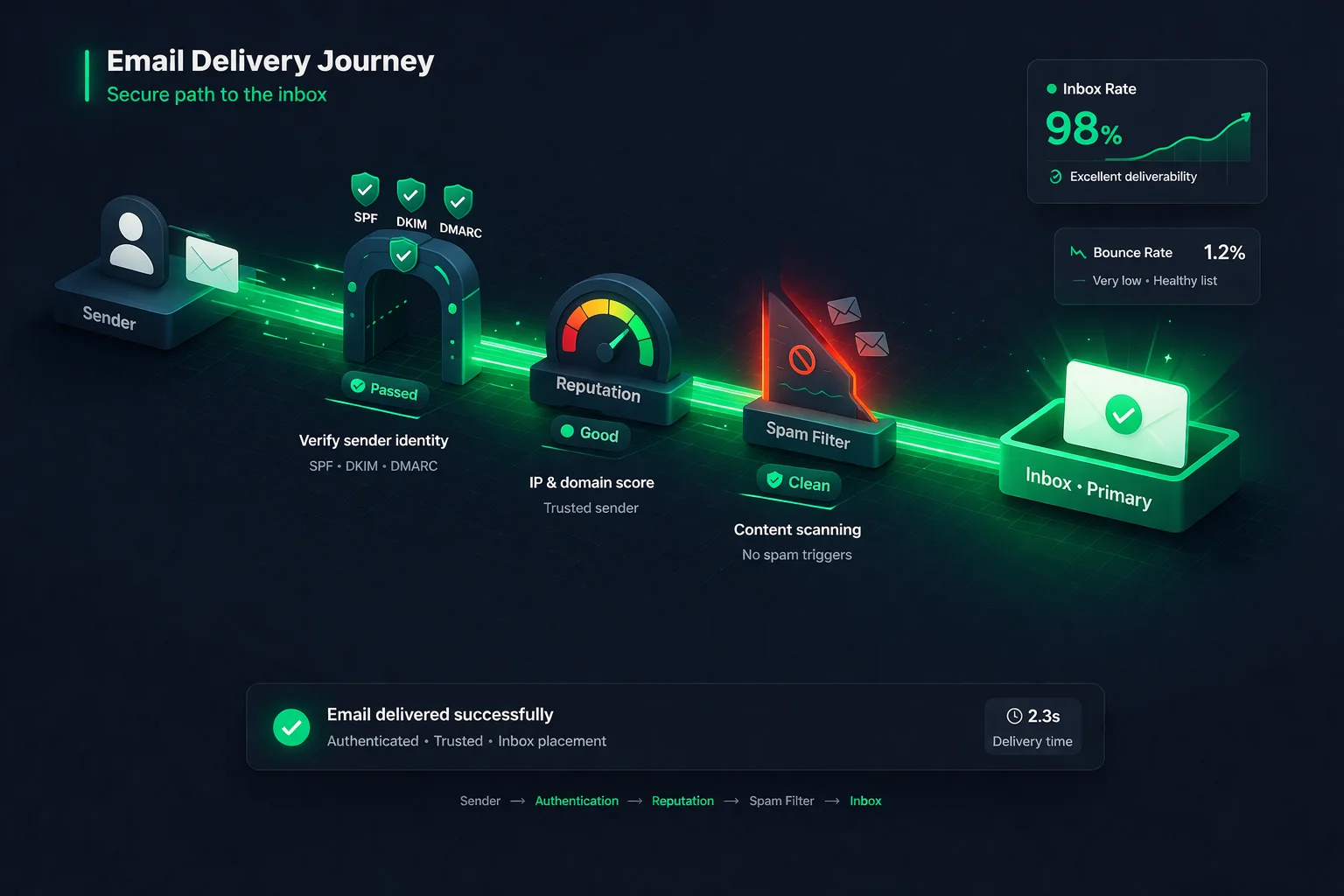

L'autenticazione e-mail e il modo per dimostrare ai provider di posta elettronica che un'e-mail che afferma di provenire dal Suo dominio proviene realmente dal Suo dominio. Senza di essa, chiunque puo falsificare il Suo indirizzo "Da" e inviare e-mail di phishing spacciandosi per il Suo brand. I provider di posta lo sanno -- ecco perche le e-mail non autenticate sono considerate sospette per impostazione predefinita.

Tre protocolli formano la spina dorsale dell'autenticazione e-mail: SPF, DKIM e DMARC. Insieme, indicano ai server destinatari chi e autorizzato a inviare per Suo conto, che i messaggi non sono stati modificati e cosa fare in caso di fallimento. In questa guida, spiegheremo tutti e tre in linguaggio chiaro, mostreremo esattamente come configurare ciascuno e affronteremo gli errori che ingannano anche i mittenti esperti.

Cos'e l'autenticazione e-mail?

Quando invia una lettera per posta, il destinatario puo vedere l'indirizzo del mittente -- ma chiunque puo scrivere qualsiasi indirizzo sulla busta. L'e-mail funziona allo stesso modo. Il campo "Da" in un'e-mail e solo testo. Senza autenticazione, nulla impedisce a uno spammer di inviare un'e-mail che sembra provenire da lei@ilsuodominio.com.

L'autenticazione e-mail risolve questo problema aggiungendo prove verificabili ai Suoi messaggi. Consiste in un insieme di record DNS e tecniche crittografiche che permettono ai server di posta destinatari di rispondere a tre domande:

- Questo server e autorizzato a inviare e-mail per questo dominio? (SPF)

- Questo messaggio e stato modificato dopo l'invio? (DKIM)

- Cosa devo fare se l'autenticazione fallisce? (DMARC)

Lo pensi come mostrare un documento d'identita all'ingresso. SPF e la lista degli invitati. DKIM e il braccialetto che prova che e stato verificato all'ingresso. DMARC sono le istruzioni del responsabile della sicurezza su cosa fare quando qualcuno non corrisponde.

SPF spiegato

Cos'e SPF

SPF (Sender Policy Framework) e un record DNS TXT che elenca ogni indirizzo IP e server di posta autorizzato a inviare e-mail per conto del Suo dominio. Quando un server destinatario riceve un'e-mail dal Suo dominio, consulta il Suo record SPF per verificare se l'IP del server mittente e nell'elenco autorizzato.

Se l'IP corrisponde, SPF passa. Se non corrisponde, SPF fallisce -- e il server destinatario capisce che l'e-mail potrebbe essere falsificata.

Come funziona SPF (passo dopo passo)

- Invia un'e-mail da

hello@ilsuodominio.comtramite il Suo fornitore di servizi e-mail (ESP). - Il server destinatario vede che l'e-mail afferma di provenire da

ilsuodominio.com. - Cerca il record SPF nel DNS di

ilsuodominio.com. - Il record SPF dice qualcosa come: "Solo questi server possono inviare per mio conto: 192.0.2.1 e tutto cio che e elencato nel record SPF di Mailchimp."

- Il server destinatario verifica se l'IP che ha effettivamente inviato l'e-mail corrisponde al record SPF.

- Se corrisponde: SPF passa. Se non corrisponde: SPF fallisce.

Come configurare SPF

Configurare SPF richiede l'aggiunta di un singolo record TXT al DNS del Suo dominio. Un record SPF tipico ha questo aspetto:

v=spf1 include:_spf.google.com include:servers.mcsv.net -allAnalizziamolo:

v=spf1-- indica che si tratta di un record SPFinclude:_spf.google.com-- autorizza Google Workspace a inviare per il Suo dominioinclude:servers.mcsv.net-- autorizza Mailchimp a inviare per il Suo dominio-all-- dice ai destinatari di rifiutare qualsiasi e-mail proveniente da un server non elencato sopra

Per configurarlo: acceda al Suo fornitore DNS (GoDaddy, Cloudflare, Namecheap, ecc.), vada ai record DNS, aggiunga un nuovo record TXT con l'host impostato su @ (il Suo dominio radice) e incolli il Suo valore SPF. Il Suo ESP Le dira esattamente cosa aggiungere -- consulti la loro documentazione.

Errori SPF comuni

- Record SPF multipli. Il Suo dominio puo avere solo un record SPF. Se ne aggiunge un secondo (ad es. uno per Google, uno per Mailchimp), entrambi diventano invalidi. Li combini in un unico record utilizzando piu istruzioni

include:. - Troppe query DNS. SPF ha un limite di 10 query DNS. Ogni

include:conta come una query, e gli include annidati contano anch'essi. Se supera 10, SPF fallisce automaticamente per ogni e-mail che invia. Utilizzi uno strumento di appiattimento SPF se raggiunge il limite. - Usare

+allinvece di-all. Il flag+allsignifica "autorizza chiunque a inviare come il mio dominio" -- il che annulla tutto lo scopo di SPF. Utilizzi sempre-all(rifiuto rigoroso) o almeno~all(rifiuto morbido). - Dimenticare i mittenti terzi. Se utilizza un CRM, un helpdesk o un servizio di e-mail transazionali, anche i loro server devono essere nel Suo record SPF. Scenario comune: le e-mail di marketing passano SPF, ma le e-mail transazionali del Suo helpdesk falliscono perche ha dimenticato di aggiungerli.

DKIM spiegato

Cos'e DKIM

DKIM (DomainKeys Identified Mail) aggiunge una firma digitale crittografica a ogni e-mail che invia. Questa firma viene generata utilizzando una chiave privata che solo il Suo server di invio possiede. La chiave pubblica corrispondente viene pubblicata nel Suo DNS affinche chiunque possa verificare la firma.

A differenza di SPF che verifica solo il server di invio, DKIM verifica che il contenuto dell'e-mail non sia stato modificato dopo l'invio. Se qualcuno intercetta la Sua e-mail e la modifica, la firma DKIM sara rotta e il server destinatario sapra che il messaggio e stato alterato.

Come funziona DKIM (passo dopo passo)

- Il Suo server di posta crea un hash crittografico unico delle intestazioni e del corpo dell'e-mail.

- Firma questo hash con la Sua chiave privata e aggiunge la firma all'intestazione dell'e-mail come campo

DKIM-Signature. - Il server destinatario vede la firma DKIM e ne estrae il selettore e il dominio.

- Utilizza il selettore per cercare la chiave pubblica nel Suo DNS (ad es.

selector1._domainkey.ilsuodominio.com). - Utilizza la chiave pubblica per verificare la firma rispetto al contenuto dell'e-mail.

- Se la firma corrisponde: DKIM passa. Se non corrisponde: DKIM fallisce (il messaggio e stato modificato o la chiave non corrisponde).

Come configurare DKIM

La configurazione DKIM e un po' piu complessa di SPF perche richiede che il Suo fornitore di posta generi una coppia di chiavi. Ecco il processo generale:

- Generi le chiavi DKIM nel Suo ESP. Vada nelle impostazioni del Suo fornitore di posta e cerchi la sezione "DKIM" o "Autenticazione e-mail". La maggior parte dei fornitori (Google Workspace, Mailchimp, SendGrid, ecc.) generera le chiavi per Lei e Le dara un record DNS da aggiungere.

- Aggiunga il record DKIM al Suo DNS. Ricevera un record TXT o CNAME con un host come

google._domainkeye un lungo valore contenente la chiave pubblica. Lo aggiunga al Suo fornitore DNS. - Attivi DKIM nel Suo ESP. Alcuni fornitori richiedono di cliccare su "Avvia autenticazione" o un pulsante simile dopo aver aggiunto il record DNS. Non salti questo passaggio.

- Verifichi che funzioni. Invii un'e-mail di test e controlli nelle intestazioni se appare

dkim=pass. La maggior parte degli ESP mostra anche lo stato DKIM nella loro dashboard.

Un record DNS DKIM ha approssimativamente questo aspetto:

Host: google._domainkey.yourdomain.com

Type: TXT

Value: v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8A...Errori DKIM comuni

- Non configurare DKIM per tutti i mittenti. Ogni servizio di posta che utilizza ha bisogno della propria chiave DKIM. Se ha configurato DKIM per Google Workspace ma non per Mailchimp, le e-mail provenienti da Mailchimp falliranno il controllo DKIM.

- Lunghezza della chiave troppo corta. Utilizzi come minimo chiavi da 1024 bit, ma lo standard nel 2026 e di 2048 bit. Alcuni fornitori usano ancora 1024 per impostazione predefinita -- passi a 2048 se possibile.

- Non ruotare le chiavi. Sebbene non esista un calendario di rotazione obbligatorio, ruotare annualmente le chiavi DKIM e una best practice di sicurezza. Se una chiave privata viene compromessa, qualcuno potrebbe firmare e-mail spacciandosi per il Suo dominio.

- Record DNS troppo lungo per un singolo record TXT. Alcuni fornitori DNS hanno un limite di 255 caratteri per record TXT. Se la Sua chiave 2048 bit supera questo limite, potrebbe dover dividerla in piu stringhe tra virgolette. La documentazione del Suo ESP Le mostrera come fare.

DMARC spiegato

Cos'e DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) e il protocollo che riunisce SPF e DKIM e aggiunge un pezzo critico mancante: una policy. DMARC indica ai server destinatari cosa fare quando un'e-mail proveniente dal Suo dominio fallisce l'autenticazione.

Senza DMARC, i server destinatari devono indovinare. Devono comunque recapitare l'e-mail? Metterla nella cartella spam? Rifiutarla completamente? Ogni server prende la propria decisione. DMARC Le da il controllo pubblicando una policy chiara nel Suo DNS.

DMARC introduce anche il concetto di allineamento. SPF e DKIM verificano parti diverse dell'intestazione dell'e-mail. DMARC richiede che almeno uno di essi "si allinei" con il dominio dell'indirizzo "Da" visibile -- l'indirizzo che i Suoi destinatari vedono realmente. Questo colma una lacuna in cui un attaccante potrebbe passare SPF con un dominio mostrando un dominio completamente diverso al destinatario.

Le policy DMARC: none, quarantine e reject

DMARC offre tre livelli di policy:

p=none (Solo monitoraggio)

Inizi da quiI server destinatari recapitano tutte le e-mail indipendentemente dai risultati di autenticazione, ma Le inviano dei report. E la "modalita osservazione" -- la utilizzi per scoprire tutti i mittenti legittimi prima di applicare una policy.

p=quarantine

Livello intermedioLe e-mail che falliscono l'autenticazione vengono inviate nella cartella spam/posta indesiderata. Le e-mail legittime provenienti da mittenti autorizzati raggiungono comunque la posta in arrivo. E un buon passaggio intermedio mentre verifica che tutto funzioni.

p=reject

Protezione massimaLe e-mail che falliscono l'autenticazione vengono completamente bloccate -- non raggiungono mai il destinatario, nemmeno nello spam. E la protezione piu forte contro lo spoofing di dominio e gli attacchi di phishing contro il Suo brand.

Come configurare DMARC

DMARC e un singolo record TXT nel Suo DNS. Ecco l'approccio raccomandato:

Passo 1: Inizi con il monitoraggio. Aggiunga questo record TXT al Suo DNS:

Host: _dmarc.yourdomain.com

Type: TXT

Value: v=DMARC1; p=none; rua=mailto:dmarc-reports@yourdomain.comv=DMARC1-- indica che si tratta di un record DMARCp=none-- solo monitoraggio, nessuna azione sui fallimentirua=mailto:...-- indirizzo dove verranno inviati i report aggregati (report XML che mostrano chi invia utilizzando il Suo dominio e se passano l'autenticazione)

Passo 2: Esamini i report per 2-4 settimane. Ricevera report XML dai principali provider di posta. Questi report mostrano ogni indirizzo IP che invia e-mail utilizzando il Suo dominio e se SPF/DKIM passano. Utilizzi uno strumento di analisi dei report DMARC (come dmarcian o EasyDMARC) per rendere i dati leggibili. Il Suo obiettivo: assicurarsi che tutti i Suoi mittenti legittimi passino sia SPF che DKIM.

Passo 3: Passi a quarantine. Una volta certo che tutte le e-mail legittime passano:

v=DMARC1; p=quarantine; rua=mailto:dmarc-reports@yourdomain.comPasso 4: Passi a reject. Dopo alcune settimane aggiuntive di report puliti:

v=DMARC1; p=reject; rua=mailto:dmarc-reports@yourdomain.comNon passi mai direttamente a p=reject senza aver prima effettuato il monitoraggio. Se un mittente legittimo non e correttamente autenticato, le sue e-mail verranno silenziosamente eliminate -- e non lo sapra fino a quando qualcuno non si lamentera di non aver mai ricevuto il Suo messaggio.

Errori DMARC comuni

- Passare direttamente a p=reject. E l'errore piu pericoloso. Se ha un mittente terzo dimenticato che non e autenticato (vecchio CRM, helpdesk, servizio di e-mail transazionali), le sue e-mail verranno bloccate senza alcun avvertimento.

- Non configurare un indirizzo di report (rua). Senza report, vola alla cieca. Non puo sapere se e-mail legittime falliscono o se qualcuno sta facendo spoofing del Suo dominio.

- Ignorare i report DMARC. Configurare

p=nonee non guardare mai i report annulla tutto lo scopo. L'obiettivo del monitoraggio e trovare i problemi prima di applicare una policy. - Problemi di allineamento. DMARC richiede che il dominio in SPF o DKIM corrisponda (si allinei con) il dominio "Da" visibile. Se il Suo ESP invia da un dominio diverso e non firma con il DKIM del Suo dominio, DMARC fallira anche se SPF passa.

SPF vs. DKIM vs. DMARC: confronto

Ecco una panoramica affiancata di cosa fa ciascun protocollo e contro cosa protegge:

| SPF | DKIM | DMARC | |

|---|---|---|---|

| Cosa fa | Elenca i server di invio autorizzati | Aggiunge una firma crittografica alle e-mail | Definisce una policy per i fallimenti di autenticazione |

| Tipo di record DNS | TXT sul dominio radice | TXT o CNAME su selector._domainkey | TXT sul sottodominio _dmarc |

| Cosa verifica | Che l'IP del server di invio e autorizzato | Che il contenuto del messaggio non e stato modificato | Che SPF/DKIM si allineano con il dominio Da visibile |

| Cosa previene | Che server non autorizzati inviino per Suo conto | La falsificazione dell'e-mail in transito | Lo spoofing di dominio e il phishing |

| Funziona da solo? | Parzialmente -- non verifica l'intestazione Da | Parzialmente -- nessuna policy in caso di fallimento | No -- necessita di SPF e/o DKIM |

| Obbligatorio nel 2026? | Si -- richiesto da Gmail e Yahoo | Si -- richiesto da Gmail e Yahoo | Si -- obbligatorio per i mittenti in massa |

Il punto chiave: ogni protocollo colma una lacuna diversa. SPF da solo non verifica l'indirizzo "Da" visibile. DKIM da solo non dice ai destinatari cosa fare in caso di fallimento dell'autenticazione. DMARC da solo non funziona senza SPF o DKIM a supportarlo. Ha bisogno di tutti e tre insieme.

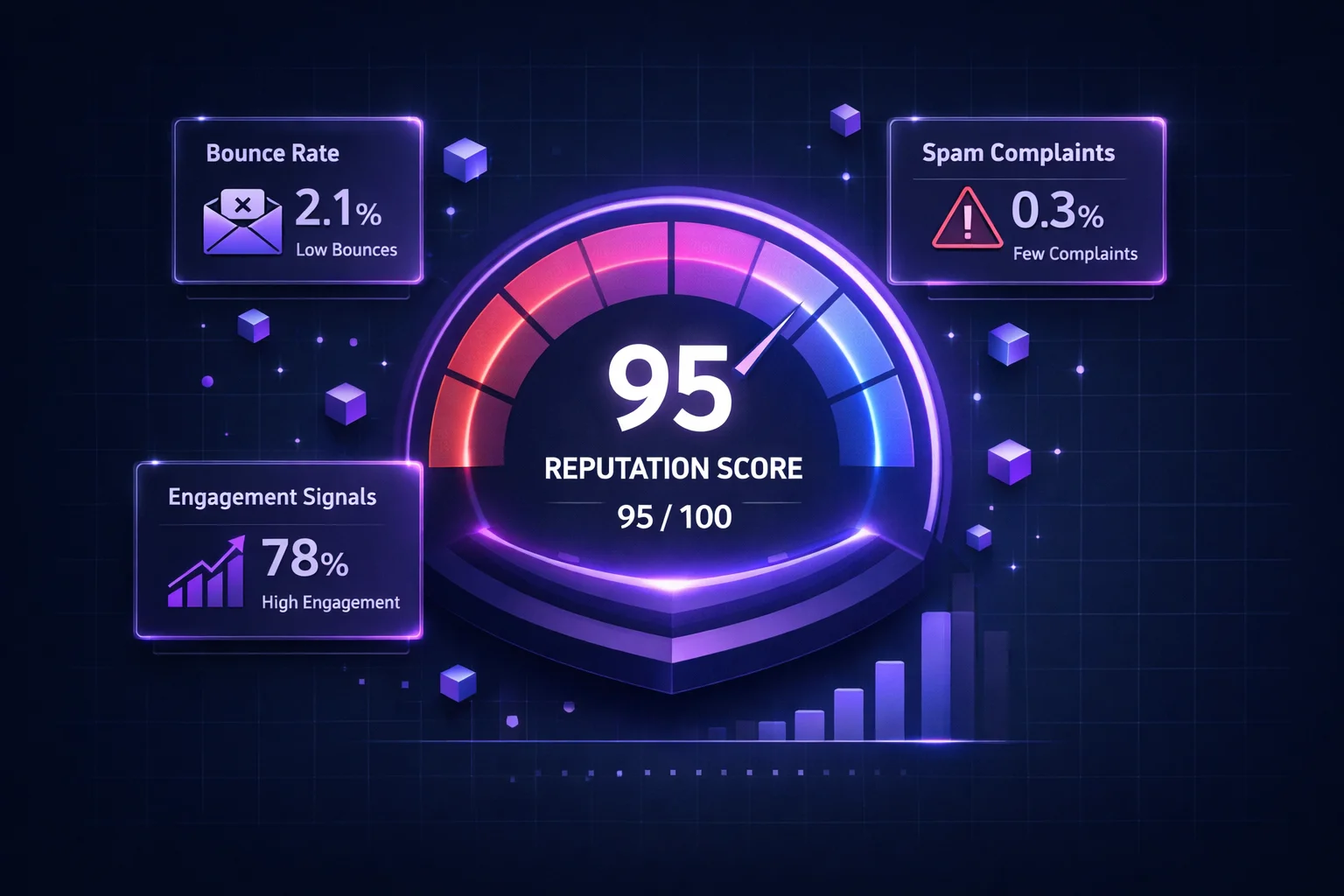

Come l'autenticazione influisce sulla deliverability

L'autenticazione e-mail e uno dei pilastri fondamentali della reputazione mittente. I provider di posta utilizzano l'autenticazione come segnale di fiducia di base. Non e una garanzia di posizionamento in posta in arrivo -- ha comunque bisogno di liste pulite, pochi reclami e buon engagement -- ma senza autenticazione, tutto il resto che fa e compromesso.

Ecco cosa succede a ogni livello di autenticazione:

- Nessuna autenticazione: La maggior parte dei grandi provider inviera le Sue e-mail nella cartella spam o le rifiutera direttamente. Gmail e sempre piu aggressivo su questo punto dall'aggiornamento dei requisiti per i mittenti nel 2024.

- Solo SPF: Meglio di niente, ma lascia delle lacune. Le e-mail inoltrate romperanno SPF, e non c'e protezione contro lo spoofing del dominio nel campo Da visibile.

- SPF + DKIM: Nettamente meglio. Dimostra sia l'autorizzazione del server che l'integrita del messaggio. Ma senza DMARC, nessuna policy ne report -- non puo sapere quando si verificano fallimenti.

- SPF + DKIM + DMARC (reject): Lo standard di riferimento. Autenticazione completa, protezione completa, visibilita completa. E cio che Gmail e Yahoo richiedono ai mittenti in massa, ed e cio a cui ogni dominio dovrebbe aspirare.

L'autenticazione e particolarmente critica se utilizza piu servizi di invio. Ogni ESP, CRM, helpdesk e sistema di e-mail transazionali che invia per conto del Suo dominio deve essere correttamente autenticato. Un singolo mittente non autenticato puo degradare la reputazione dell'intero dominio. Utilizzi il Kit di deliverability ClearBounce per monitorare il Suo stato di autenticazione e rilevare i problemi prima che influiscano sul posizionamento in posta in arrivo.

100%

dei mittenti in massa Gmail devono avere SPF, DKIM e DMARC dal 2024

10%

di posizionamento in posta in arrivo superiore per i domini con DMARC p=reject vs. senza DMARC

3.1Mld

di e-mail falsificate bloccate quotidianamente dai domini protetti da DMARC nel mondo

Errori di autenticazione comuni

Anche i mittenti che pensano di aver configurato correttamente l'autenticazione hanno spesso problemi nascosti. Ecco i problemi che riscontriamo piu frequentemente:

Il Suo dominio puo avere solo un record TXT SPF. Aggiungerne un secondo (invece di unirli) fa fallire entrambi. E l'errore di configurazione SPF piu comune.

Ogni meccanismo include:, a, mx e redirect conta come una query DNS. Molti mittenti superano inconsapevolmente 10, causando il ritorno di PermError da parte di SPF per ogni e-mail inviata.

Le e-mail di marketing passano, ma il Suo helpdesk, CRM o sistema di fatturazione fallisce l'autenticazione perche ha dimenticato di aggiungerli a SPF e configurare DKIM. Ogni servizio di invio deve essere coperto.

Passare direttamente a reject senza un periodo di monitoraggio significa che qualsiasi mittente dimenticato o mal configurato vedra le proprie e-mail silenziosamente eliminate. Inizi sempre con p=none e esamini prima i report.

Configurare DMARC con p=none e non leggere mai i report significa che non sapra quando un mittente va in errore, quando qualcuno fa spoofing del Suo dominio o quando e pronto ad applicare una policy piu rigorosa.

Le chiavi inferiori a 1024 bit possono essere violate, permettendo agli attaccanti di firmare e-mail spacciandosi per il Suo dominio. Utilizzi chiavi da 2048 bit e le ruoti annualmente. Alcuni fornitori usano ancora 1024 per impostazione predefinita -- verifichi e aggiorni.

Checklist di autenticazione e-mail

Utilizzi questa checklist per verificare che la Sua autenticazione sia correttamente configurata. Verificare ogni elemento richiede pochi minuti ma puo prevenire settimane di problemi di deliverability:

| Attivita | Protocollo | Priorita |

|---|---|---|

| Pubblichi un singolo record SPF che elenchi tutti i mittenti | SPF | Critica |

| Verifichi che SPF utilizzi meno di 10 query DNS | SPF | Critica |

Termini il record SPF con -all o ~all |

SPF | Elevata |

| Configuri DKIM per ogni servizio di posta che utilizza | DKIM | Critica |

| Utilizzi chiavi DKIM da 2048 bit (non 1024 bit) | DKIM | Elevata |

| Pubblichi un record DMARC (inizi con p=none) | DMARC | Critica |

| Configuri l'indirizzo di report DMARC (rua) | DMARC | Elevata |

| Esamini i report DMARC ogni settimana | DMARC | Elevata |

| Passi DMARC a p=quarantine dopo il monitoraggio | DMARC | Media |

| Passi DMARC a p=reject quando e sicuro | DMARC | Media |

| Invii e-mail di test e verifichi il passaggio nelle intestazioni | Tutti | Elevata |

| Monitori regolarmente lo stato delle blacklist | Tutti | Elevata |

Conclusione

L'autenticazione e-mail non e piu opzionale. Gmail, Yahoo e Microsoft utilizzano SPF, DKIM e DMARC come segnale fondamentale per decidere se le Sue e-mail appartengono alla posta in arrivo o alla cartella spam. Dal 2024, Gmail e Yahoo richiedono esplicitamente tutti e tre per i mittenti in massa -- e la tendenza e chiara: i requisiti di autenticazione diventeranno solo piu rigorosi.

La buona notizia e che configurare l'autenticazione e uno sforzo una tantum con benefici permanenti. Una volta che i Suoi record SPF, DKIM e DMARC sono correttamente configurati, ogni e-mail che invia beneficia della fiducia che stabiliscono. Non sta solo migliorando la deliverability -- sta proteggendo il Suo brand dagli attacchi di phishing e spoofing che potrebbero danneggiare la Sua reputazione e la fiducia dei Suoi clienti.

Tuttavia, l'autenticazione e solo un pezzo del puzzle della deliverability. Un'e-mail perfettamente autenticata inviata a un indirizzo invalido generera comunque un bounce. Un'e-mail perfettamente firmata inviata a una spam trap danneggera comunque la Sua reputazione. L'autenticazione dice ai provider di posta che Lei e davvero chi afferma di essere. La verifica e-mail garantisce che stia inviando a persone che esistono realmente e vogliono avere Sue notizie. Insieme, formano il fondamento per raggiungere costantemente la posta in arrivo.

Se non ha ancora configurato tutti e tre i protocolli, inizi oggi. Inizi con SPF, poi DKIM, poi DMARC in modalita monitoraggio. Utilizzi la checklist qui sopra. La Sua reputazione mittente -- e il Suo posizionamento in posta in arrivo -- La ringrazieranno.

Protegga la Sua deliverability.

L'autenticazione dimostra che Lei e un mittente legittimo. Le liste pulite dimostrano che e un mittente responsabile. ClearBounce rimuove gli indirizzi e-mail invalidi, rischiosi e sospetti prima che generino bounce e inserimenti in blacklist che annullano tutto il Suo lavoro di autenticazione.

100 crediti gratuiti. Nessuna carta di credito richiesta.

Inizi la verifica gratuita