SPF, DKIM & DMARC: Was sie sind, wie Sie sie einrichten und warum sie wichtig sind

Ihre E-Mails sind gut geschrieben. Ihre Liste ist sauber. Ihr Versandplan ist regelmaessig. Aber Ihre Oeffnungsraten sinken und Gmail schickt Sie staendig in den Spam. Das Problem ist vielleicht nicht, was Sie senden -- das Problem koennte sein, dass Sie nicht bewiesen haben, dass Sie wirklich Sie sind.

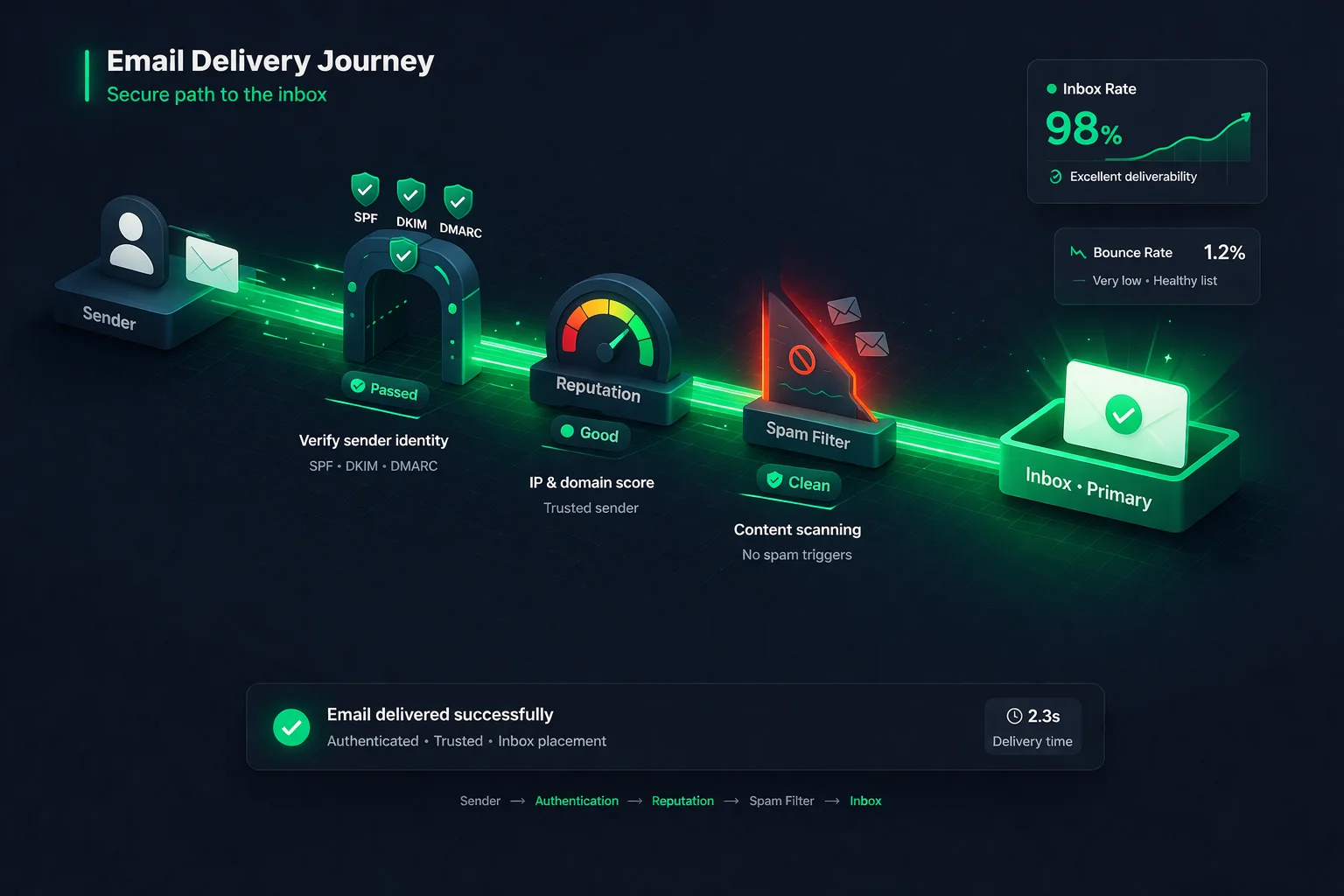

E-Mail-Authentifizierung ist der Weg, E-Mail-Anbietern zu beweisen, dass eine E-Mail, die vorgibt, von Ihrer Domain zu stammen, tatsaechlich von Ihrer Domain stammt. Ohne sie kann jeder Ihre "Von"-Adresse faelschen und Phishing-E-Mails senden, die sich als Ihre Marke ausgeben. E-Mail-Anbieter wissen das -- deshalb werden nicht authentifizierte E-Mails standardmaessig als verdaechtig behandelt.

Drei Protokolle bilden das Rueckgrat der E-Mail-Authentifizierung: SPF, DKIM und DMARC. Zusammen teilen sie empfangenden Servern mit, wer berechtigt ist, in Ihrem Namen zu senden, dass die Nachrichten nicht veraendert wurden und was bei einem Fehlschlag zu tun ist. In diesem Leitfaden erklaeren wir alle drei in verstaendlicher Sprache, zeigen genau, wie Sie jedes einrichten, und behandeln die Fehler, die selbst erfahrene Absender austricksen.

Was ist E-Mail-Authentifizierung?

Wenn Sie einen Brief per Post senden, kann der Empfaenger die Ruecksendeadresse sehen -- aber jeder kann jede beliebige Ruecksendeadresse auf den Umschlag schreiben. E-Mail funktioniert genauso. Das "Von"-Feld in einer E-Mail ist einfach nur Text. Ohne Authentifizierung hindert nichts einen Spammer daran, eine E-Mail zu senden, die aussieht, als kaeme sie von sie@ihredomain.com.

E-Mail-Authentifizierung loest dieses Problem, indem sie Ihren Nachrichten ueberpruefbare Beweise hinzufuegt. Sie besteht aus einer Reihe von DNS-Eintraegen und kryptographischen Techniken, die es empfangenden Mailservern ermoeglichen, drei Fragen zu beantworten:

- Ist dieser Server berechtigt, E-Mails fuer diese Domain zu senden? (SPF)

- Wurde diese Nachricht nach dem Senden veraendert? (DKIM)

- Was soll ich tun, wenn die Authentifizierung fehlschlaegt? (DMARC)

Stellen Sie es sich vor wie das Vorzeigen eines Ausweises an der Tuer. SPF ist die Gaesteliste. DKIM ist das Armband, das beweist, dass Sie am Eingang ueberprueft wurden. DMARC sind die Anweisungen fuer den Tuerwachter, was zu tun ist, wenn jemand nicht uebereinstimmt.

SPF erklaert

Was ist SPF

SPF (Sender Policy Framework) ist ein DNS-TXT-Eintrag, der jede IP-Adresse und jeden Mailserver auflistet, der berechtigt ist, E-Mails im Namen Ihrer Domain zu senden. Wenn ein empfangender Server eine E-Mail von Ihrer Domain erhaelt, prueft er Ihren SPF-Eintrag, um zu verifizieren, ob die IP des sendenden Servers auf der autorisierten Liste steht.

Wenn die IP uebereinstimmt, besteht SPF. Wenn sie nicht uebereinstimmt, schlaegt SPF fehl -- und der empfangende Server versteht, dass die E-Mail moeglicherweise gefaelscht ist.

Wie SPF funktioniert (Schritt fuer Schritt)

- Sie senden eine E-Mail von

hallo@ihredomain.comueber Ihren E-Mail-Service-Provider (ESP). - Der empfangende Server sieht, dass die E-Mail vorgibt, von

ihredomain.comzu stammen. - Er sucht den SPF-Eintrag im DNS von

ihredomain.com. - Der SPF-Eintrag sagt etwas wie: "Nur diese Server duerfen in meinem Namen senden: 192.0.2.1 und alles, was im SPF-Eintrag von Mailchimp steht."

- Der empfangende Server prueft, ob die IP, die die E-Mail tatsaechlich gesendet hat, mit dem SPF-Eintrag uebereinstimmt.

- Wenn sie uebereinstimmt: SPF bestanden. Wenn nicht: SPF fehlgeschlagen.

Wie Sie SPF einrichten

Die SPF-Einrichtung erfordert das Hinzufuegen eines einzelnen TXT-Eintrags zum DNS Ihrer Domain. Ein typischer SPF-Eintrag sieht so aus:

v=spf1 include:_spf.google.com include:servers.mcsv.net -allLassen Sie uns das aufschluesseln:

v=spf1-- gibt an, dass dies ein SPF-Eintrag istinclude:_spf.google.com-- autorisiert Google Workspace zum Senden fuer Ihre Domaininclude:servers.mcsv.net-- autorisiert Mailchimp zum Senden fuer Ihre Domain-all-- weist Empfaenger an, jede E-Mail abzulehnen, die von einem oben nicht aufgefuehrten Server stammt

Zum Einrichten: Melden Sie sich bei Ihrem DNS-Anbieter an (GoDaddy, Cloudflare, Namecheap usw.), gehen Sie zu den DNS-Eintraegen, fuegen Sie einen neuen TXT-Eintrag mit dem Host @ (Ihre Root-Domain) hinzu und fuegen Sie Ihren SPF-Wert ein. Ihr ESP wird Ihnen genau sagen, was Sie hinzufuegen muessen -- konsultieren Sie deren Dokumentation.

Haeufige SPF-Fehler

- Mehrere SPF-Eintraege. Ihre Domain kann nur einen SPF-Eintrag haben. Wenn Sie einen zweiten hinzufuegen (z.B. einen fuer Google, einen fuer Mailchimp), sind beide ungueltig. Kombinieren Sie sie in einem einzigen Eintrag mit mehreren

include:-Anweisungen. - Zu viele DNS-Lookups. SPF hat ein Limit von 10 DNS-Lookups. Jedes

include:zaehlt als Lookup, und verschachtelte Includes zaehlen ebenfalls. Wenn Sie 10 ueberschreiten, schlaegt SPF automatisch fuer jede E-Mail fehl, die Sie senden. Verwenden Sie ein SPF-Flattening-Tool, wenn Sie das Limit erreichen. - Verwendung von

+allstatt-all. Das+all-Flag bedeutet "erlaube jedem, als meine Domain zu senden" -- was den gesamten Zweck von SPF zunichte macht. Verwenden Sie immer-all(harte Ablehnung) oder mindestens~all(weiche Ablehnung). - Drittanbieter-Absender vergessen. Wenn Sie ein CRM, einen Helpdesk oder einen transaktionalen E-Mail-Service verwenden, muessen deren Server auch in Ihrem SPF-Eintrag stehen. Haeufiges Szenario: Marketing-E-Mails bestehen SPF, aber transaktionale E-Mails von Ihrem Helpdesk schlagen fehl, weil Sie vergessen haben, sie hinzuzufuegen.

DKIM erklaert

Was ist DKIM

DKIM (DomainKeys Identified Mail) fuegt jeder E-Mail, die Sie senden, eine kryptographische digitale Signatur hinzu. Diese Signatur wird mit einem privaten Schluessel generiert, den nur Ihr Sendeserver besitzt. Der entsprechende oeffentliche Schluessel wird in Ihrem DNS veroeffentlicht, damit jeder die Signatur ueberpruefen kann.

Im Gegensatz zu SPF, das nur den Sendeserver prueft, verifiziert DKIM, dass der Inhalt der E-Mail nach dem Senden nicht veraendert wurde. Wenn jemand Ihre E-Mail abfaengt und veraendert, wird die DKIM-Signatur gebrochen und der empfangende Server weiss, dass die Nachricht manipuliert wurde.

Wie DKIM funktioniert (Schritt fuer Schritt)

- Ihr Mailserver erstellt einen einzigartigen kryptographischen Hash der E-Mail-Header und des Body.

- Er signiert diesen Hash mit Ihrem privaten Schluessel und fuegt die Signatur als

DKIM-Signature-Feld zum E-Mail-Header hinzu. - Der empfangende Server sieht die DKIM-Signatur und extrahiert den Selektor und die Domain.

- Er verwendet den Selektor, um den oeffentlichen Schluessel in Ihrem DNS nachzuschlagen (z.B.

selector1._domainkey.ihredomain.com). - Er verwendet den oeffentlichen Schluessel, um die Signatur gegen den E-Mail-Inhalt zu verifizieren.

- Wenn die Signatur uebereinstimmt: DKIM bestanden. Wenn nicht: DKIM fehlgeschlagen (die Nachricht wurde veraendert oder der Schluessel stimmt nicht ueberein).

Wie Sie DKIM einrichten

Die DKIM-Einrichtung ist etwas komplexer als SPF, da sie erfordert, dass Ihr E-Mail-Anbieter ein Schluesselpaar generiert. Hier ist der allgemeine Prozess:

- Generieren Sie DKIM-Schluessel in Ihrem ESP. Gehen Sie in die Einstellungen Ihres E-Mail-Anbieters und suchen Sie den Bereich "DKIM" oder "E-Mail-Authentifizierung". Die meisten Anbieter (Google Workspace, Mailchimp, SendGrid usw.) generieren die Schluessel fuer Sie und geben Ihnen einen DNS-Eintrag zum Hinzufuegen.

- Fuegen Sie den DKIM-Eintrag zu Ihrem DNS hinzu. Sie erhalten einen TXT- oder CNAME-Eintrag mit einem Host wie

google._domainkeyund einem langen Wert, der den oeffentlichen Schluessel enthaelt. Fuegen Sie ihn bei Ihrem DNS-Anbieter hinzu. - Aktivieren Sie DKIM in Ihrem ESP. Einige Anbieter erfordern, dass Sie nach dem Hinzufuegen des DNS-Eintrags auf "Authentifizierung starten" oder einen aehnlichen Button klicken. Ueberspringen Sie diesen Schritt nicht.

- Ueberpruefen Sie, ob es funktioniert. Senden Sie eine Test-E-Mail und ueberpruefen Sie in den Headern, ob

dkim=passerscheint. Die meisten ESPs zeigen den DKIM-Status auch in ihrem Dashboard an.

Ein DKIM-DNS-Eintrag sieht ungefaehr so aus:

Host: google._domainkey.yourdomain.com

Type: TXT

Value: v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8A...Haeufige DKIM-Fehler

- DKIM nicht fuer alle Absender einrichten. Jeder E-Mail-Service, den Sie nutzen, benoetigt seinen eigenen DKIM-Schluessel. Wenn Sie DKIM fuer Google Workspace eingerichtet haben, aber nicht fuer Mailchimp, werden E-Mails von Mailchimp die DKIM-Pruefung nicht bestehen.

- Zu kurze Schluesselllaenge. Verwenden Sie mindestens 1024-Bit-Schluessel, aber der Standard 2026 ist 2048 Bit. Einige Anbieter verwenden standardmaessig immer noch 1024 -- wechseln Sie wenn moeglich zu 2048.

- Keine Schluesselrotation. Obwohl es keinen obligatorischen Rotationsplan gibt, ist eine jaehrliche Rotation der DKIM-Schluessel eine Best Practice fuer die Sicherheit. Wenn ein privater Schluessel kompromittiert wird, koennte jemand E-Mails signieren, die sich als Ihre Domain ausgeben.

- DNS-Eintrag zu lang fuer einen einzelnen TXT-Eintrag. Einige DNS-Anbieter haben ein Limit von 255 Zeichen pro TXT-Eintrag. Wenn Ihr 2048-Bit-Schluessel dieses Limit ueberschreitet, muessen Sie ihn moeglicherweise in mehrere Strings in Anfuehrungszeichen aufteilen. Die Dokumentation Ihres ESP zeigt Ihnen, wie das geht.

DMARC erklaert

Was ist DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) ist das Protokoll, das SPF und DKIM zusammenfuehrt und ein kritisches fehlendes Stueck hinzufuegt: eine Richtlinie. DMARC teilt empfangenden Servern mit, was zu tun ist, wenn eine E-Mail von Ihrer Domain die Authentifizierung nicht besteht.

Ohne DMARC muessen empfangende Server raten. Sollen sie die E-Mail trotzdem zustellen? In den Spam-Ordner legen? Komplett ablehnen? Jeder Server trifft seine eigene Entscheidung. DMARC gibt Ihnen die Kontrolle, indem Sie eine klare Richtlinie in Ihrem DNS veroeffentlichen.

DMARC fuehrt ausserdem das Konzept des Alignments ein. SPF und DKIM pruefen verschiedene Teile des E-Mail-Headers. DMARC erfordert, dass mindestens eines von beiden mit der sichtbaren "Von"-Domain "alignt" -- der Adresse, die Ihre Empfaenger tatsaechlich sehen. Dies schliesst eine Luecke, bei der ein Angreifer SPF mit einer Domain bestehen koennte, waehrend er dem Empfaenger eine voellig andere Domain anzeigt.

Die DMARC-Richtlinien: none, quarantine und reject

DMARC bietet drei Richtlinienebenen:

p=none (Nur Ueberwachung)

Starten Sie hierEmpfangende Server stellen alle E-Mails unabhaengig von den Authentifizierungsergebnissen zu, senden Ihnen aber Berichte. Das ist der "Beobachtungsmodus" -- verwenden Sie ihn, um alle legitimen Absender zu entdecken, bevor Sie eine Richtlinie durchsetzen.

p=quarantine

Mittlere StufeE-Mails, die die Authentifizierung nicht bestehen, werden in den Spam-/Junk-Ordner gesendet. Legitime E-Mails von autorisierten Absendern erreichen weiterhin den Posteingang. Dies ist ein guter Zwischenschritt, waehrend Sie ueberpruefen, ob alles funktioniert.

p=reject

Maximaler SchutzE-Mails, die die Authentifizierung nicht bestehen, werden vollstaendig blockiert -- sie erreichen den Empfaenger nie, nicht einmal im Spam. Das ist der staerkste Schutz gegen Domain-Spoofing und Phishing-Angriffe auf Ihre Marke.

Wie Sie DMARC einrichten

DMARC ist ein einzelner TXT-Eintrag in Ihrem DNS. Hier ist der empfohlene Ansatz:

Schritt 1: Beginnen Sie mit der Ueberwachung. Fuegen Sie diesen TXT-Eintrag zu Ihrem DNS hinzu:

Host: _dmarc.yourdomain.com

Type: TXT

Value: v=DMARC1; p=none; rua=mailto:dmarc-reports@yourdomain.comv=DMARC1-- gibt an, dass dies ein DMARC-Eintrag istp=none-- nur Ueberwachung, keine Aktion bei Fehlschlaegenrua=mailto:...-- Adresse, an die aggregierte Berichte gesendet werden (XML-Berichte, die zeigen, wer Ihre Domain zum Senden verwendet und ob sie die Authentifizierung bestehen)

Schritt 2: Ueberpruefen Sie die Berichte 2 bis 4 Wochen lang. Sie erhalten XML-Berichte von den grossen E-Mail-Anbietern. Diese Berichte zeigen jede IP-Adresse, die E-Mails unter Verwendung Ihrer Domain sendet, und ob SPF/DKIM bestehen. Verwenden Sie ein DMARC-Berichtsanalyse-Tool (wie dmarcian oder EasyDMARC), um die Daten lesbar zu machen. Ihr Ziel: Sicherstellen, dass alle Ihre legitimen Absender sowohl SPF als auch DKIM bestehen.

Schritt 3: Wechseln Sie zu quarantine. Sobald Sie sicher sind, dass alle legitimen E-Mails bestehen:

v=DMARC1; p=quarantine; rua=mailto:dmarc-reports@yourdomain.comSchritt 4: Wechseln Sie zu reject. Nach einigen weiteren Wochen mit sauberen Berichten:

v=DMARC1; p=reject; rua=mailto:dmarc-reports@yourdomain.comWechseln Sie niemals direkt zu p=reject, ohne vorher eine Ueberwachungsphase durchgefuehrt zu haben. Wenn ein legitimer Absender nicht korrekt authentifiziert ist, werden seine E-Mails stillschweigend verworfen -- und Sie erfahren es erst, wenn sich jemand beschwert, Ihre Nachricht nie erhalten zu haben.

Haeufige DMARC-Fehler

- Direkt zu p=reject wechseln. Das ist der gefaehrlichste Fehler. Wenn Sie einen vergessenen Drittanbieter-Absender haben, der nicht authentifiziert ist (altes CRM, Helpdesk, transaktionaler E-Mail-Service), werden dessen E-Mails ohne Warnung blockiert.

- Keine Berichtsadresse (rua) konfigurieren. Ohne Berichte fliegen Sie blind. Sie koennen nicht wissen, ob legitime E-Mails fehlschlagen oder ob jemand Ihre Domain spooft.

- DMARC-Berichte ignorieren.

p=noneeinrichten und nie die Berichte anschauen macht den gesamten Zweck zunichte. Der Sinn der Ueberwachung ist, Probleme zu finden, bevor Sie eine strengere Richtlinie durchsetzen. - Alignment-Probleme. DMARC erfordert, dass die Domain in SPF oder DKIM mit der sichtbaren "Von"-Domain uebereinstimmt (aligned). Wenn Ihr ESP von einer anderen Domain sendet und nicht mit dem DKIM Ihrer Domain signiert, schlaegt DMARC fehl, auch wenn SPF besteht.

SPF vs. DKIM vs. DMARC: Vergleich

Hier ist ein Nebeneinander-Ueberblick darueber, was jedes Protokoll tut und wovor es schuetzt:

| SPF | DKIM | DMARC | |

|---|---|---|---|

| Was es tut | Listet autorisierte Sendeserver auf | Fuegt eine kryptographische Signatur zu E-Mails hinzu | Definiert eine Richtlinie fuer Authentifizierungsfehlschlaege |

| DNS-Eintragstyp | TXT auf der Root-Domain | TXT oder CNAME auf selector._domainkey | TXT auf der _dmarc-Subdomain |

| Was es prueft | Ob die IP des Sendeservers autorisiert ist | Ob der Nachrichteninhalt nicht veraendert wurde | Ob SPF/DKIM mit der sichtbaren Von-Domain alignen |

| Was es verhindert | Unautorisierte Server am Senden in Ihrem Namen | E-Mail-Faelschung waehrend der Uebertragung | Domain-Spoofing und Phishing |

| Funktioniert es allein? | Teilweise -- prueft nicht den Von-Header | Teilweise -- keine Richtlinie bei Fehlschlag | Nein -- erfordert SPF und/oder DKIM |

| Pflicht 2026? | Ja -- von Gmail und Yahoo gefordert | Ja -- von Gmail und Yahoo gefordert | Ja -- Pflicht fuer Massenversender |

Die Kernaussage: Jedes Protokoll schliesst eine andere Luecke. SPF allein prueft nicht die sichtbare "Von"-Adresse. DKIM allein sagt Empfaengern nicht, was bei einem Authentifizierungsfehlschlag zu tun ist. DMARC allein funktioniert nicht ohne SPF oder DKIM als Unterstuetzung. Sie brauchen alle drei zusammen.

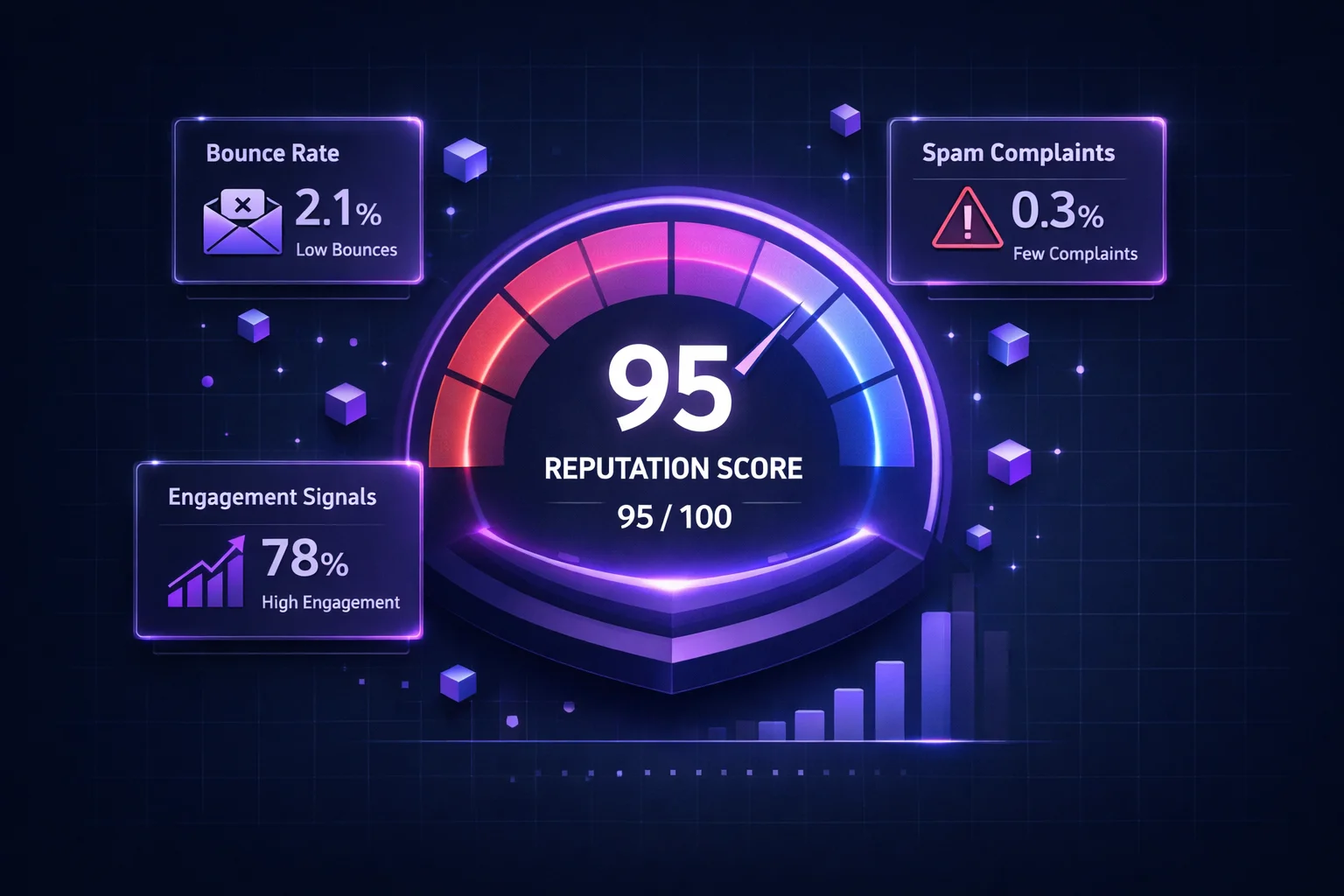

Wie Authentifizierung die Zustellbarkeit beeinflusst

E-Mail-Authentifizierung ist einer der grundlegenden Pfeiler der Absender-Reputation. E-Mail-Anbieter verwenden Authentifizierung als grundlegendes Vertrauenssignal. Es ist keine Garantie fuer Posteingangsplatzierung -- Sie brauchen weiterhin saubere Listen, niedrige Beschwerden und gutes Engagement -- aber ohne Authentifizierung ist alles andere, was Sie tun, beeintraechtigt.

Hier ist, was auf jeder Authentifizierungsstufe passiert:

- Keine Authentifizierung: Die meisten grossen Anbieter werden Ihre E-Mails in den Spam-Ordner senden oder direkt ablehnen. Gmail ist in dieser Hinsicht seit der Aktualisierung der Absenderanforderungen 2024 zunehmend aggressiv.

- Nur SPF: Besser als nichts, aber Sie lassen Luecken offen. Weitergeleitete E-Mails brechen SPF, und es gibt keinen Schutz gegen Spoofing der sichtbaren Von-Domain.

- SPF + DKIM: Deutlich besser. Sie beweisen sowohl Serverautorisierung als auch Nachrichtenintegritaet. Aber ohne DMARC keine Richtlinie und keine Berichte -- Sie koennen nicht wissen, wann Fehlschlaege auftreten.

- SPF + DKIM + DMARC (reject): Der Goldstandard. Vollstaendige Authentifizierung, vollstaendiger Schutz, vollstaendige Sichtbarkeit. Das ist es, was Gmail und Yahoo von Massenversendern verlangen, und das ist es, was jede Domain anstreben sollte.

Authentifizierung ist besonders kritisch, wenn Sie mehrere Sendedienste verwenden. Jeder ESP, jedes CRM, jeder Helpdesk und jedes transaktionale E-Mail-System, das im Namen Ihrer Domain sendet, muss korrekt authentifiziert sein. Ein einziger nicht authentifizierter Absender kann die Reputation Ihrer gesamten Domain verschlechtern. Verwenden Sie das ClearBounce Zustellbarkeits-Kit, um Ihren Authentifizierungsstatus zu ueberwachen und Probleme zu erkennen, bevor sie Ihre Posteingangsplatzierung beeintraechtigen.

100%

der Gmail-Massenversender muessen seit 2024 SPF, DKIM und DMARC haben

10%

hoehere Posteingangsplatzierung fuer Domains mit DMARC p=reject vs. ohne DMARC

3,1 Mrd.

gefaelschte E-Mails werden taeglich durch DMARC-geschuetzte Domains weltweit blockiert

Haeufige Authentifizierungsfehler

Selbst Absender, die glauben, die Authentifizierung korrekt eingerichtet zu haben, haben oft versteckte Probleme. Hier sind die Probleme, die wir am haeufigsten antreffen:

Ihre Domain kann nur einen SPF-TXT-Eintrag haben. Einen zweiten hinzufuegen (statt zu fusionieren) laesst beide fehlschlagen. Das ist der haeufigste SPF-Konfigurationsfehler.

Jeder include:-, a-, mx- und redirect-Mechanismus zaehlt als DNS-Lookup. Viele Absender ueberschreiten unwissentlich 10, was dazu fuehrt, dass SPF fuer jede gesendete E-Mail PermError zurueckgibt.

Marketing-E-Mails bestehen, aber Ihr Helpdesk, CRM oder Abrechnungssystem schlaegt bei der Authentifizierung fehl, weil Sie vergessen haben, sie zu SPF hinzuzufuegen und DKIM zu konfigurieren. Jeder Sendedienst muss abgedeckt sein.

Direkt zu reject zu wechseln ohne Ueberwachungsphase bedeutet, dass jeder vergessene oder falsch konfigurierte Absender seine E-Mails stillschweigend verworfen sieht. Beginnen Sie immer mit p=none und ueberpruefen Sie zuerst die Berichte.

DMARC mit p=none einrichten und nie die Berichte lesen bedeutet, dass Sie nicht wissen, wenn ein Drittanbieter ausfaellt, jemand Ihre Domain spooft oder Sie bereit fuer eine strengere Richtlinie sind.

Schluessel unter 1024 Bit koennen geknackt werden, wodurch Angreifer E-Mails signieren koennen, die sich als Ihre Domain ausgeben. Verwenden Sie 2048-Bit-Schluessel und rotieren Sie jaehrlich. Einige Anbieter verwenden standardmaessig immer noch 1024 -- pruefen und aktualisieren Sie.

E-Mail-Authentifizierungs-Checkliste

Verwenden Sie diese Checkliste, um sicherzustellen, dass Ihre Authentifizierung korrekt eingerichtet ist. Die Ueberpruefung jedes Punktes dauert nur wenige Minuten, kann aber wochenlange Zustellbarkeitsprobleme verhindern:

| Aufgabe | Protokoll | Prioritaet |

|---|---|---|

| Veroeffentlichen Sie einen einzelnen SPF-Eintrag, der alle Absender auflistet | SPF | Kritisch |

| Stellen Sie sicher, dass SPF weniger als 10 DNS-Lookups verwendet | SPF | Kritisch |

Beenden Sie den SPF-Eintrag mit -all oder ~all |

SPF | Hoch |

| Richten Sie DKIM fuer jeden E-Mail-Service ein, den Sie nutzen | DKIM | Kritisch |

| Verwenden Sie 2048-Bit-DKIM-Schluessel (nicht 1024 Bit) | DKIM | Hoch |

| Veroeffentlichen Sie einen DMARC-Eintrag (beginnen Sie mit p=none) | DMARC | Kritisch |

| Konfigurieren Sie die DMARC-Berichtsadresse (rua) | DMARC | Hoch |

| Ueberpruefen Sie DMARC-Berichte woechentlich | DMARC | Hoch |

| Wechseln Sie DMARC nach der Ueberwachung zu p=quarantine | DMARC | Mittel |

| Wechseln Sie DMARC zu p=reject, wenn Sie sicher sind | DMARC | Mittel |

| Senden Sie Test-E-Mails und ueberpruefen Sie den Pass in den Headern | Alle | Hoch |

| Ueberwachen Sie regelmaessig den Blocklisten-Status | Alle | Hoch |

Fazit

E-Mail-Authentifizierung ist nicht mehr optional. Gmail, Yahoo und Microsoft verwenden SPF, DKIM und DMARC als grundlegendes Signal, um zu entscheiden, ob Ihre E-Mails in den Posteingang oder den Spam-Ordner gehoeren. Seit 2024 verlangen Gmail und Yahoo ausdruecklich alle drei fuer Massenversender -- und der Trend ist klar: Die Authentifizierungsanforderungen werden nur noch strenger werden.

Die gute Nachricht ist, dass die Einrichtung der Authentifizierung ein einmaliger Aufwand mit dauerhaftem Nutzen ist. Sobald Ihre SPF-, DKIM- und DMARC-Eintraege korrekt konfiguriert sind, profitiert jede E-Mail, die Sie senden, von dem Vertrauen, das sie aufbauen. Sie verbessern nicht nur die Zustellbarkeit -- Sie schuetzen Ihre Marke vor Phishing- und Spoofing-Angriffen, die Ihrem Ruf und dem Kundenvertrauen schaden koennten.

Allerdings ist Authentifizierung nur ein Puzzleteil der Zustellbarkeit. Eine perfekt authentifizierte E-Mail, die an eine ungueltige Adresse gesendet wird, bounced trotzdem. Eine perfekt signierte E-Mail, die an einen Spam Trap gesendet wird, schadet trotzdem Ihrer Reputation. Authentifizierung sagt E-Mail-Anbietern, dass Sie wirklich der sind, der Sie vorgeben zu sein. E-Mail-Verifizierung stellt sicher, dass Sie an Menschen senden, die tatsaechlich existieren und von Ihnen hoeren moechten. Zusammen bilden sie das Fundament, um konstant den Posteingang zu erreichen.

Wenn Sie noch nicht alle drei Protokolle eingerichtet haben, beginnen Sie heute. Fangen Sie mit SPF an, dann DKIM, dann DMARC im Ueberwachungsmodus. Verwenden Sie die obige Checkliste. Ihre Absender-Reputation -- und Ihre Posteingangsplatzierung -- werden es Ihnen danken.

Schuetzen Sie Ihre Zustellbarkeit.

Authentifizierung beweist, dass Sie ein legitimer Absender sind. Saubere Listen beweisen, dass Sie ein verantwortungsvoller Absender sind. ClearBounce entfernt ungueltige, risikoreiche und verdaechtige E-Mail-Adressen, bevor sie Bounces und Blocklistungen ausloesen, die Ihre gesamte Authentifizierungsarbeit zunichte machen.

100 kostenlose Credits. Keine Kreditkarte erforderlich.

Kostenlose Verifizierung starten